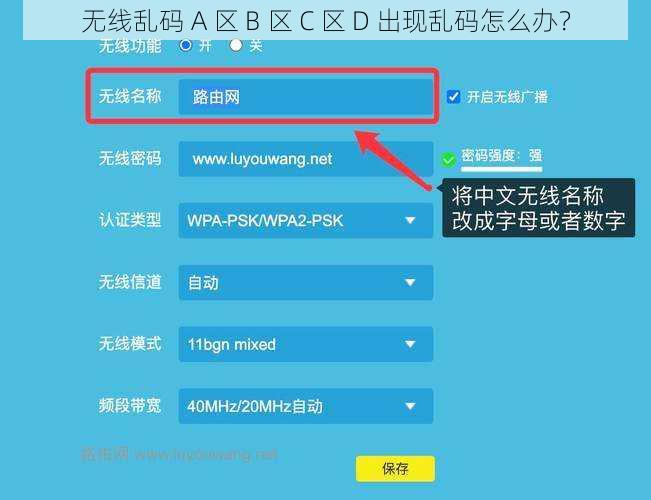

无线乱码 A 区 B 区 C 区 D 出现乱码怎么办?

无线乱码 A 区 B 区 C 区 D:你必须了解的网络安全新威胁

近年来,随着无线网络的普及和物联网技术的发展,无线乱码 A 区 B 区 C 区 D 等新型网络攻击手段不断涌现,给人们的网络安全带来了新的挑战。本文将从无线乱码 A 区 B 区 C 区 D 的定义、特点、攻击方式、防范措施等方面进行全面解析,并提出相应的建议和观点。

一、无线乱码 A 区 B 区 C 区 D 的定义和特点

无线乱码 A 区 B 区 C 区 D 是指攻击者利用无线网络中的漏洞和缺陷,注入恶意代码或篡改网络数据,从而实现对无线网络的攻击和控制。这些攻击手段通常利用了无线网络的开放性和无线信号的广播特性,使得攻击者可以在不被察觉的情况下进行攻击。

无线乱码 A 区 B 区 C 区 D 的特点包括:

1. 难以察觉:由于无线信号的广播特性,攻击者可以在不被察觉的情况入恶意代码或篡改网络数据,从而避免被检测到。

2. 多样化:无线乱码 A 区 B 区 C 区 D 攻击手段多样化,包括注入恶意代码、篡改网络数据、劫持无线网络流量等。

3. 难以防范:由于无线乱码 A 区 B 区 C 区 D 攻击手段的多样性和难以察觉性,使得传统的网络安全防护措施难以有效防范这些攻击。

二、无线乱码 A 区 B 区 C 区 D 的攻击方式

无线乱码 A 区 B 区 C 区 D 的攻击方式主要包括以下几种:

1. 注入恶意代码:攻击者通过注入恶意代码,篡改网络数据,从而实现对无线网络的攻击和控制。

2. 篡改网络数据:攻击者通过篡改网络数据,使得网络中的数据变得混乱或不可信,从而导致网络故障或信息泄露。

3. 劫持无线网络流量:攻击者通过劫持无线网络流量,获取网络中的敏感信息或控制网络设备。

4. 虚假接入点攻击:攻击者通过设置虚假的接入点,诱使用户连接到虚假的接入点,从而获取用户的敏感信息或控制用户的设备。

三、无线乱码 A 区 B 区 C 区 D 的防范措施

为了防范无线乱码 A 区 B 区 C 区 D 等新型网络攻击手段,我们可以采取以下措施:

1. 加强无线网络的安全防护:加强无线网络的加密、认证和访问控制等安全措施,防止攻击者入侵无线网络。

2. 及时更新网络设备和软件:及时更新网络设备和软件的补丁,修复已知的安全漏洞,防止攻击者利用这些漏洞进行攻击。

3. 加强员工的网络安全意识培训:加强员工的网络安全意识培训,提高员工的网络安全防范意识,避免员工成为攻击者的跳板。

4. 采用先进的网络安全技术:采用先进的网络安全技术,如人工智能、机器学习等,对无线网络进行实时监测和预警,及时发现和防范无线乱码 A 区 B 区 C 区 D 等新型网络攻击手段。

四、结论与行动指南

无线乱码 A 区 B 区 C 区 D 等新型网络攻击手段的出现,给人们的网络安全带来了新的挑战。为了防范这些攻击,我们需要加强无线网络的安全防护,及时更新网络设备和软件,加强员工的网络安全意识培训,采用先进的网络安全技术等。我们也需要加强对无线乱码 A 区 B 区 C 区 D 等新型网络攻击手段的研究和分析,不断提高我们的网络安全防范能力。

为了提高网络安全防范能力,我们可以采取以下措施:

1. 加强网络安全管理:建立完善的网络安全管理制度,加强对网络安全的管理和监督,确保网络安全措施的有效实施。

2. 加强网络安全监测和预警:建立网络安全监测和预警系统,对网络安全事件进行实时监测和预警,及时发现和处理网络安全事件。

3. 加强网络安全应急响应:建立网络安全应急响应机制,对网络安全事件进行快速响应和处理,减少网络安全事件的损失和影响。

4. 加强网络安全合作:加强与其他组织和机构的网络安全合作,共同应对网络安全威胁,提高网络安全防范能力。

无线乱码 A 区 B 区 C 区 D 等新型网络攻击手段的出现,给人们的网络安全带来了新的挑战。我们需要加强对这些攻击手段的研究和分析,不断提高我们的网络安全防范能力,保障网络安全。